Блокировщик майнинга. Как заблокировать майнинг криптовалюты в браузере. Вирусные программы скрытого майнинга

Такое явление, как майнинг через браузеры. Хотя сам принцип вовсе не нов, до недавнего времени никто не пытался массово внедрять скрытые скрипты для майнинга прямо в код сайтов, а теперь исследователи ESET сообщили, что такую технику взяли на вооружение сразу несколько преступных групп. Но куда больше внимания к этой проблеме привлек торрент-трекер The Pirate Bay, который провел испытания и тоже встроил криптовалютный майнер на некоторые страницы сайта. Операторы трекера объяснили, что майнер может помочь ресурсу в будущем полностью избавиться от рекламы.

Многих ИБ-специалистов и пользователей уже обеспокоило происходящее, так как, похоже, мы наблюдаем зарождение нового тренда. К примеру, операторы The Pirate Bay воспользовались услугами сервиса Coinhive , который предлагает владельцам сайтов конвертировать мощности CPU посетителей в криптовалюту Monero. Дело в том, что Coinhive не первый и определенно не последний сервис такого рода, и теперь, когда о данном явлении заговорили массово, клиенты у таких ресурсов найдутся.

Ситуация действительно продолжает развиваться. Теперь жертвами преступников, которые пытаются заработать на пользователях, стали разработчики и 140 000 пользователей популярного расширения для Chrome, SafeBrowse . На днях в коде аддона появился вредоносный JavaScript, который заставлял браузеры пользователей майнить криптовалюту Monero. Странное поведение расширения не осталось незамеченным, так как нагрузка на CPU значительно возрастала, вплоть до полной неработоспособности «зараженного» компьютера.

В итоге страницу расширения в Web Store наводнили негативные отзывы.

Как оказалось, разработчики SafeBrowse вообще не внедряли майнер в код своего продукта. Представители команды разработки сообщили журналистам Bleeping Computer , что уже занимаются расследованием происшедшего и их, по всей видимости, взломали. Дело в том, что официально расширение не обновлялось несколько месяцев, поэтому откуда взялось вредоносное обновление, содержащее майнер, авторы SafeBrowse сейчас выясняют вместе со специалистами Google.

В целом блокировать браузерные майнеры не так трудно, для этого достаточно озаботиться отключением Javascript, установкой соответственных расширений для браузера (к примеру, NoScript и ScriptBlock), или воспользоваться блокировщиком рекламы, добавив URL майнера в черный список (не самый надежный вариант, ведь адрес может меняться).

Невзирая на существование вышеперечисленных методов, шотландский разработчик Рафаэль Керамидас (Rafael Keramidas) решил, что отдельное и простое расширение для браузера тоже не помешает и создал No Coin – блокировщик, который блокирует не рекламу, а именно майнинг через браузеры. Пока поддерживается только блокировка Coinhive, но Керамидас обещает следить за развитием событий и обновлять свой инструмент.

Майнеры криптовалют на веб-сайтах стали реальной проблемой. Недавно даже The Pirate Bay такую опцию монетизации. Появились первые сервисы вроде Coinhive, которые агитируют владельцев сайтов устанавливать майнеры и зарабатывать деньги без баннеров и рекламы. По их расчётам , обычный посетитель сайта на среднем ноутбуке генерирует 30 хешей в секунду. Для The Pirate Bay со средним временем сессии 5 минут и месячной аудиторией 315 млн человек это даёт 30×300×315000000 = 2 835 000 мегахешей в месяц.

Если гуманно обращаться с людьми и загружать процессор только на 30%, то остаётся 850 000 мегахешей. Coinhive выплачивает владельцам веб-сайтам 0,00015 XMR за миллион хешей, так что The Pirate Bay мог бы заработать 127,5 XMR ($12 000) в месяц и полностью убить свою репутацию в глазах пользователей.

К сожалению, всё больше сайтов выбирают такой вариант монетизации. Иногда майнерские скрипты проникают на сайты без ведома самих владельцев. Одну такую историю недавно рассказал один из пользователей Хабра . Он случайно обнаружил майнер на маленьком российском сайте по продаже товаров для животных.

Хуже того, злоумышленники начали внедрять скрытые майнеры прямо в расширения для браузеров, так что они могут работать непрерывно, воруя вычислительные ресурсы компьютеры. Например, несколько дней через официальный Chrome Web Store распространялось расширение SafeBrowse с майнером, прежде чем его удалили. Для Firefox вышло два расширения с майнерами .

Естественно, нас подобная перспектива не радует. С точки зрения обычного человека главная проблема - как защититься от этих майнеров, чтобы они не нагружали процессор, не тормозили компьютер и не пожирали электроэнергию.

Пользователи блокировщика рекламы uBlock Origin уже несколько недель обсуждают проблему на GitHub и ведут список вредоносных доменов для блокировки. К сожалению, в последнее время майнерские скрипты начали случайным образом менять домены, так что так просто заблокировать скрипты не получится, если только вы вообще не запретите выполнение JavaScript в браузере.

Майнерский скрипт, который использует случайные домены , трудно заблокировать стандартными блокировщиками

Впрочем, скрипты с рандомными доменами пока редко встречаются. От большинства майнерских скриптов можно защититься, если заблокировать в hosts хотя бы самые популярные домены - и поддерживать список в актуальном состоянии, добавляя туда новые домены по мере их обнаружения. Недавно появилась бесплатная программка Anti-WebMiner, которая занимается именно этим: её авторы пополняют список майнерских доменов на GitHub, а сама программа добавляет эти домены в файл hosts.

Это можно делать и вручную. На данный момент список включает в себя 16 доменов, в том числе домен вышеупомянутого Coinhive, хотя он и позиционирует себя как легальный сервис для владельцев веб-сайтов:

# Anti-WebMiner Start 1.0 43011

0.0.0.0 azvjudwr.info

0.0.0.0 cnhv.co

0.0.0.0 coin-hive.com

0.0.0.0 gus.host

0.0.0.0 jroqvbvw.info

0.0.0.0 jsecoin.com

0.0.0.0 jyhfuqoh.info

0.0.0.0 kdowqlpt.info

0.0.0.0 listat.biz

0.0.0.0 lmodr.biz

0.0.0.0 mataharirama.xyz

0.0.0.0 minecrunch.co

0.0.0.0 minemytraffic.com

0.0.0.0 miner.pr0gramm.com

0.0.0.0 reasedoper.pw

0.0.0.0 xbasfbno.info

# Anti-WebMiner End

Хотя никто не мешает отредактировать hosts вручную, но с этой утилитой обновлять список доменов и вносить изменения в hosts быстрее и удобнее.

Список «запрещённых» доменов можно также вручную внести в программу-блокировщик рекламы, которой вы пользуетесь.

Есть и другие варианты блокировки майнерских скриптов. Например, расширение No Coin для Chrome (исходный код на GitHub).

Расширение No Coin обнаружило на сайте майнерский скрипт

Это расширение следит за активностью на каждом сайте - и сигнализирует, если на нём обнаружен майнерский скрипт. Такой подход помогает даже против скриптов с рандомными доменами. К тому же, здесь вы можете поместить сайт в белый список, если действительно хотите пожертвовать ему часть процессорного времени. Например, многие пользователи The Pirate Bay в комментариях к новости о тестировании майнерского скрипта высказали мнение, что они не против помочь любимому сайту своим процессорным временем. За прошлый год этот торрент-трекер собрал всего $3500 пожертвований, а через майнерский скрипт может собирать $12 000 в месяц, при этом людям не придётся расставаться с деньгами (по крайней мере, не напрямую). Люди качают здесь варез, бесплатную музыку и фильмы, так почему бы не отдать что-то взамен.

Другое расширение minerBlock для Chrome работает по тому же принципу, что и No Coin. Оно тоже распространяется с открытыми исходниками, так что не придётся беспокоиться, что блокировщик майнеров сам втихую майнит криптовалюту.

Но всё-таки самый надёжный способ заблокировать майнерские скрипты - это установить расширение, которое вообще блокирует выполнение любых скриптов, как NoScript для Firefox.

В этой статье будет небольшая инструкция, о том как себя уберечь от вредоносной программы майнера криптовалют . Веб-страницы без вашего ведома могут вставлять JavaScript в браузер, используя компьютер для майнинга криптовалют. Этот код заставляет работать ПК на полную мощность, увеличивая потребление электроэнергии и сокращая ресурс его работы.

2017-12-28 Michael Miroshnichenko

- В этой статье представлены лучшие microSD карты в категории, ежедневная, высокопроизводительная и с высокой емкостью. А также как выбрать карту, совместимую с вашим устройством. Содержание: На что обратить внимание? Лучшая ежедневная...

- Читайте, как перед загрузкой проверить файл с помощью онлайн-инструмента, который включает в себя более чем 60 антивирусных программ. Это не заменит основные методы безопасности в интернете, которые защитят вас от таких угроз как фишинг и прочее, но...

- В статье описано как пользоваться функцией «Новый запуск» и о ее недостатках. А также, как получить «RefreshWindowsTool» с сайта Microsoft. Функция «Новый запуск» в Windows 10 восстанавливает настройки вашего ПК по умолчанию, удаляя вирусы и все уста...

- У многих людей возникают вопросы - откуда биткоин? Является ли он законным? Где вы можете их получить, их положительные стороны и недостатки. В этой статье будут основные сведенья по данной валюте. Биткоин - первая виртуальная банковская и...

- Читайте о поиске «Cortana» в Windows 10, как его включить и использовать вместо стандартного интерфейса. Компания «Microsoft», в данный момент, работает над созданием нового специализированного пользовательского интерфейса поиска для виртуальной г...

Популярность криптовалют и волосатые руки майнеров привели к тому, что генерировать токены дяде может и ваш браузер. Вы спокойно посещаете сайты, а в это время ваш компьютер работает на майнера Федю, который в это время зеленеет от удовольствия. Защититься от левого майнинга в родном браузере можно, для этого надо выполнить несколько телодвижений по защите.

Особенности браузерного майнинга

Существует две разновидности майнинга в браузерах:

- На компьютере установлена генерирующая токены программа,

- Вы посещаете сайты с встроенным в баннеры левым JavaScript.

В первом случае, антивирус может не определить программу для майнинга, так как она хорошо маскируется под обычный софт, плюс неизвестно сами вы решили майнить или это за вас сделал кто-то другой.

В случае №2 скрипт находится на сайте и начинает генерировать криптовалюту во время вашего визита. Действие идёт по принципу с миру по нитке – лысому расчёска, пока вы гуляете по веб-сайту компьютер занимается генерацией, тратя на это часть своей мощности.

Майнят по левому криптографические валюты:

- Feathercoin,

- Litecoin,

- Monero и другие.

Признаки скрытого майнинга

Первый, он же и последний, признак скрытого майнинга в браузере – это загрузка процессора до 100% при выключенных ресурсоёмких программах и приложениях. Компьютер в этот момент начинает тормозить, может выбивать синий экран и перезагрузку Windows

Если вы видите тормоза на компьютере, то нажмите сочетание клавиш:

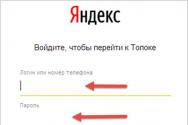

И откройте диспетчер задач. При 100% загрузке процессора и большой доле в ней браузера вас можно поздравить в 95% случаев –вы майните криптовалюту для Феди.

Как защититься

Можно ли защититься от браузерного майнинга и сохранить ресурс и долгожительство процессора, а также уберечь в относительной молодости собственные нервы? Можно, но молиться на антивирусы не рекомендую, так как они не всегда становятся помощником в силу специфики проблемы.

Из общих советов:

- Не закачивайте неизвестные программы с подозрительных сайтов (банально),

- Следите за нагрузкой на процессор,

- Регулярно сканируйте компьютер AdwCleaner или Malwarebytes.

Продукты Malwarebytes не являются антивирусами в прямом смысле слова – это сканеры, которые ищут шпионские и нежелательные программы. Установите бесплатную версию Malwarebytes и раз в неделю сканируйте систему – так вы получите 90%- ю защиту от скрытого майнинга и самостоятельного открытия рекламных сайтов. Способ действует для защиты от генерации криптовалюты на уровне компьютера, когда вражеская программа генерирует токены через браузер изнутри. При установке левого скрипта на сайтах этот софт не поможет, нужны другие движения телом.

Для защиты от вредоносного скрипта установленного на сайтах рекомендую два действия:

- Изменение системного файла hosts на диске C,

- Установке приложения MinerBlock (для Google Chrome).

Добавить изменения в hosts можно запустив Блокнот с правами администратора и открыв файл

Диск C: / Windows / System32 / drivers / etc / hosts

В самый низ файла добавляете:

0.0.0.0 mataharirama.xyz

0.0.0.0 minecrunch.co

0.0.0.0 coin-hive.com

0.0.0.0 jsecoin.com

0.0.0.0 coinhive.com

0.0.0.0 gus.host

0.0.0.0 listat.biz

0.0.0.0 lmodr.biz

0.0.0.0 miner.pr0gramm.com

0.0.0.0 reasedoper.pw

Список не окончательный, но лучше палка в руках, чем ружьё у соседа. Этим кодом вы блокируете доступ к сайтам, которые замечены в нечестном майнинге. Не будет лишним вставить код и при заражении компьютера, но это не лечение системы, а минимизация симптомов болезни.

Если ваш друг в интернете браузер Google Chrome, то установите браузерное приложение MinerBlock и включите его (кружок в правом верхнем углу браузера должен быть красным). В приложении есть фильтр и белый список, разобраться несложно.

Также используют для защиты приложение NoCoin и классику жанра АдБлок, но Минёр мне приглянулся больше, тем более, он не режет всю рекламу, а защищает от запуска левых скриптов, живущих на майнинге.

Следуя этим советам, вы продлите жизнь своего процессора, избежите подвисаний компьютера из-за генерации криптовалюты и не позволите процветать чужому счастью за ваш счёт.

Настройка NoCoin в браузере Opera 50 для защиты от майнинга криптовалют

Opera 50 приближается к стабильному релизу. Несколько дней назад вышел релиз-кандидат Opera 50 beta RC, на примере которого можно изучить весь новый функционал, который разработчики добавили в новую версию. Среди самого интересного - расширенная поддержка воспроизведения сферического видео VR360 для Oculus и Chromecast и первая среди всех браузеров встроенная защита от майнеров криптовалют NoCoin.

Предыдущее криптомайнеров на сайтах интернет-магазинов показало, что скрипт самого популярного сервиса для криптоджекинга Coinhive установлен . В 80% случаев на этих сайтах установлен не только скрипт Coinhive, но также различные зловреды для скимминга - копирования реквизитов банковских платёжных карт клиентов магазинов. Это прямое доказательство того, что сайты взломали. На факт взлома указывает ещё и то, что 85% скриптов связаны всего с двумя идентификаторами Coinhive. Остальные 15% распределены между большим количеством других ID. Однако во всей этой группе с разными ID ссылки одинаковым образом помечены названием сайта. То есть можно предположить, что эти 15% тоже созданы одним человеком или группой. Другими словами, все заражения интернет-магазинов произведены тремя группами злоумышленников.

Майнинг криптовалют расходует немало электричества. В глобальном масштабе он уже составляет . По Trustwave, за сутки работы скрипта Coinhive средний компьютер потребляет на 1212 Втч больше электричества, чем обычно. За месяц выходит 36,36 кВтч. По московским тарифам (5,38 руб/кВтч) получается 195 рублей 62 копейки.